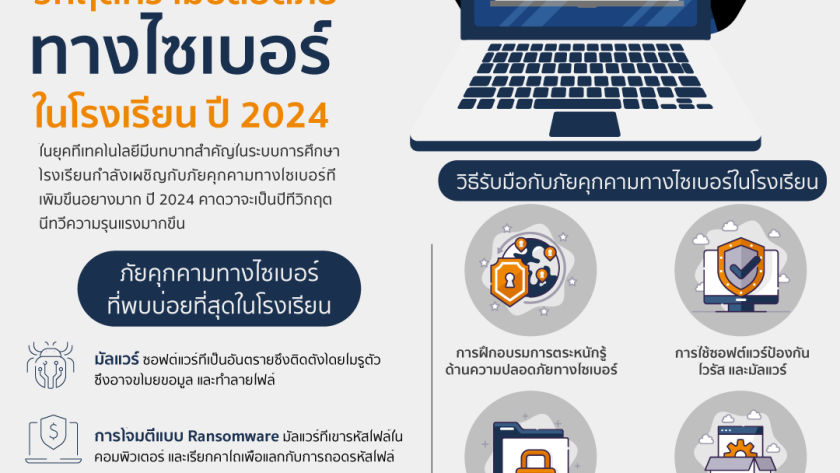

ในยุคดิจิทัลที่เราอาศัยอยู่ในปัจจุบัน เทคโนโลยีได้มีบทบาทสำคัญในทุกๆ ด้านของชีวิตประจำวัน ไม่ว่าจะเป็นการติดต่อสื่อสาร การทำงาน หรือการศึกษา แต่ทว่าเทคโนโลยีก็ได้นำพามาซึ่งความเสี่ยงและภัยคุกคามใหม่ๆ โดยเฉพาะเว็บพนันออนไลน์ที่สามารถเข้าถึงได้ง่ายและหลอกลวงได้อย่างชาญฉลาด

เว็บพนันออนไลน์: ภัยคุกคามที่ไม่ควรมองข้าม

เว็บพนันออนไลน์ได้กลายเป็นภัยคุกคามทางไซเบอร์ที่มีผลกระทบอย่างรุนแรงต่อเยาวชนและประชากรในวงกว้าง ความสะดวกสบายในการเข้าถึงและการตลาดที่ดึงดูดใจ ทำให้คนส่วนใหญ่ไม่สามารถต้านทานการล่อลวงได้ เหล่านี้สร้างปัญหาไม่เพียงแค่ในระดับบุคคล แต่ยังส่งผลกระทบต่อสังคมในภาพรวม

1.การล่อลวงผ่านโฆษณาและโปรโมชั่นเว็บพนันออนไลน์มักใช้เทคนิคการตลาดที่ดึงดูดใจ เช่น โบนัสแรกเข้า, โปรโมชั่นพิเศษ, และการโฆษณาที่เข้าถึงกลุ่มเป้าหมายอย่างเฉพาะเจาะจงผ่านโซเชียลมีเดีย การล่อลวงเหล่านี้ทำให้คนทั่วไปตกเป็นเหยื่อได้ง่ายขึ้น

2. การเสี่ยงทางการเงินและความเสียหายทางจิตใจเมื่อมีการเข้าร่วมเว็บพนัน ความเสี่ยงทางการเงินจะเกิดขึ้นทันที การเสี่ยงที่ไม่สามารถควบคุมได้อาจนำไปสู่การเสียเงินจำนวนมาก นอกจากนี้ยังมีผลกระทบทางจิตใจ เช่น ความเครียด, ความวิตกกังวล, และภาวะซึมเศร้า ที่อาจส่งผลร้ายต่อสุขภาพจิตในระยะยาว

3. การโจมตีทางไซเบอร์และข้อมูลส่วนบุคคลเว็บพนันออนไลน์บางแห่งอาจมีเจตนาไม่ดีในการขโมยข้อมูลส่วนบุคคล เช่น หมายเลขบัตรเครดิต, ข้อมูลบัญชีธนาคาร, และข้อมูลส่วนตัวอื่นๆ การใช้ข้อมูลเหล่านี้อาจนำไปสู่การโจมตีทางไซเบอร์ที่ร้ายแร

การปกป้องและป้องกันเยาวชนจากเว็บพนันออนไลน์

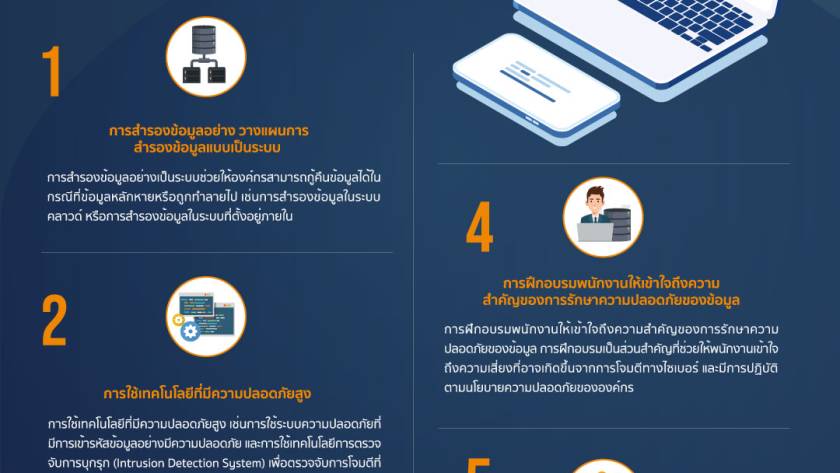

เพื่อปกป้องไม่ให้ตัวเราเองจำเป็นต้องมีการดำเนินการที่รัดกุมและมีประสิทธิภาพในการป้องกันเยาวชนจากเว็บพนันออนไลน์และภัยทางไซเบอร์อื่นๆ ดังนี้

1.การให้ความรู้และการสร้างความตระหนักรู้การให้ความรู้แก่เยาวชนเกี่ยวกับความเสี่ยงและภัยคุกคามที่เกิดจากเว็บพนันออนไลน์เป็นสิ่งสำคัญ ควรมีการจัดกิจกรรมและการเรียนการสอนที่เน้นการสร้างความตระหนักรู้ในเรื่องนี้

2. การควบคุมและการบังคับใช้กฎหมายรัฐบาลควรมีกฎหมายและข้อบังคับที่เข้มงวดในการควบคุมและตรวจสอบเว็บพนันออนไลน์ รวมถึงการบังคับใช้กฎหมายอย่างเคร่งครัดเพื่อป้องกันการเข้าถึงและการล่อลวงของเยาวชน

3. การสร้างสภาพแวดล้อมออนไลน์ หรือ Software ที่ปลอดภัยการพัฒนาเทคโนโลยีและระบบการป้องกันภัยทางไซเบอร์ที่มีประสิทธิภาพ เช่น การใช้ซอฟต์แวร์ป้องกันไวรัส, การเข้ารหัสข้อมูล, และการตรวจสอบความปลอดภัยของเว็บไซต์…