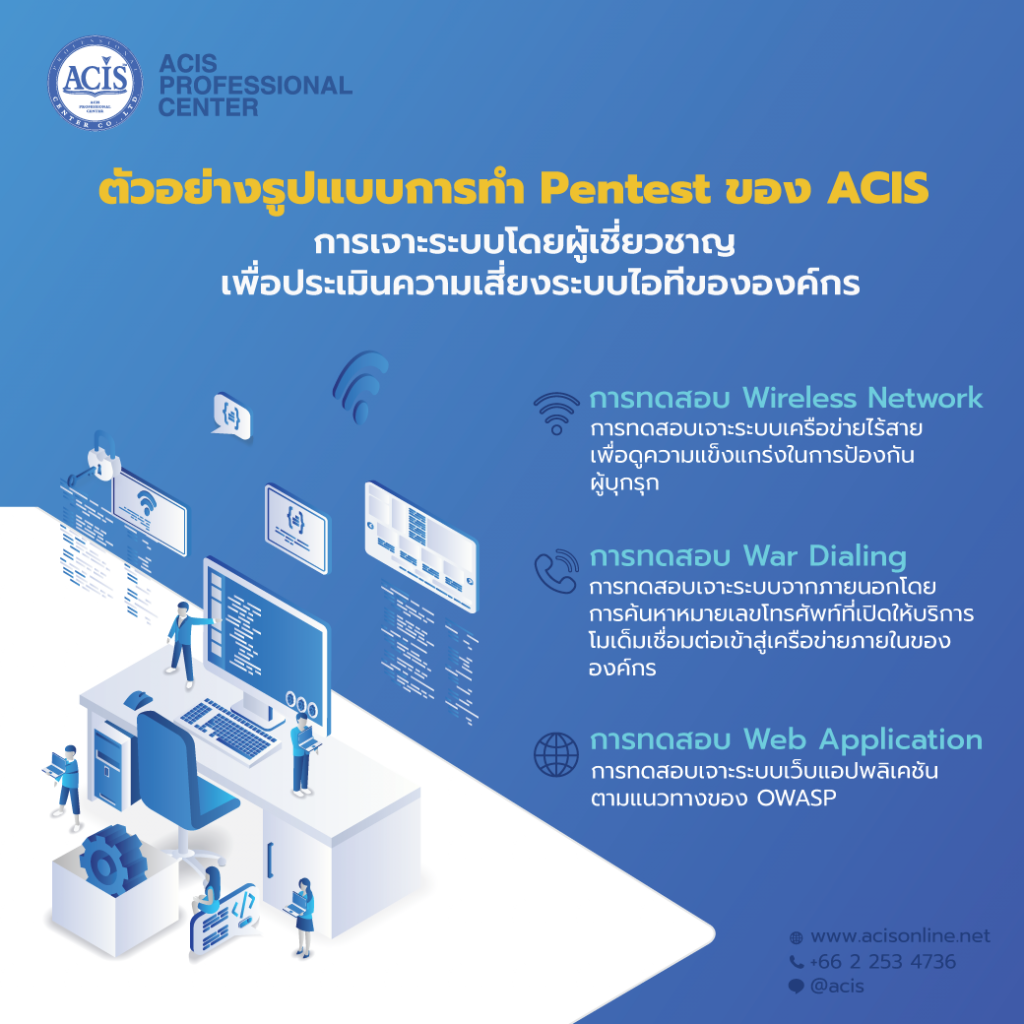

กำจัดจุดอ่อน! ACIS ขอแนะนำบริการ Pentest โดยใช้วิธีการเจาะระบบเพื่อหาช่องโหว่ของระบบไอทีขององค์กรด้วยการให้ผู้เชี่ยวชาญจำลองสถานการณ์เป็นแฮกเกอร์เพื่อหาจุดอ่อนต่าง ๆ ของระบบในแต่ละส่วน และรายงานผลเพื่อใช้ในการปรับปรุง ปิดช่องโหว่เหล่านั้นได้ทันท่วงที ซึ่งเป็นการป้องกันปัญหาการโจมตีที่ไม่คาดคิดในอนาคต โดยมีการยกตัวอย่างรูปแบบของการทดสอบ ดังนี้

1. การทดสอบ Wireless Network

การทดสอบเจาะระบบเครือข่ายไร้สายเพื่อดูความแข็งแกร่งในการป้องกันผู้บุกรุก เนื่องจากเครือข่ายประเภทนี้ไม่สามารถกำหนดขอบเขตได้เหมือนเครือข่ายทั่วไป และอาจมีปัญหาในเรื่องของการลักลอบติดตั้งอุปกรณ์เชื่อมต่อเครือข่ายไร้สาย จึงทำให้วิธีนี้เป็นอีกหนึ่งวิธีที่ผู้บุกรุกนิยมใช้โจมตีเพื่อเข้าเครือข่ายภายในได้

2. การทดสอบ War Dialing

การทดสอบเจาะระบบจากภายนอกโดยการค้นหาหมายเลขโทรศัพท์ที่เปิดให้บริการโมเด็มเชื่อมต่อเข้าสู่เครือข่ายภายในขององค์กร ซึ่งการทดสอบนี้จะสุ่มชื่อผู้ใช้งาน และรหัสผ่านสำหรับเบอร์โทรศัพท์ที่เปิดให้บริการโมเด็ม จนลักลอบสู่เครือข่ายภายในได้

3. การทดสอบ Web Application

การทดสอบเจาะระบบเว็บแอปพลิเคชันตามแนวทางของ OWASP ซึ่งเว็บแอปพลิเคชันจัดว่าเป็นระบบที่ใช้ดำเนินธุรกิจและเว็บไซต์ขององค์กร ดังนั้นการนำเว็บแอปพลิเคชันไปใช้งานจริง หรือหากมีการเปลี่ยนแปลงใด ๆ จำเป็นต้องมีการทดสอบเจาะระบบเพื่อหาช่องโหว่ที่หลงเหลืออยู่ หรือช่องโหว่ที่เกิดขึ้นใหม่ ซึ่งถือว่าเป็นวิธีที่ช่วยลดความเสี่ยงของการโจมตีเว็บไซต์ในอนาคตได้

สนใจบริการของเราสามารถสอบถามข้อมูลเพิ่มเติมที่:

Tel: +66 2 253 4736

Website: www.acisonline.net

Line ID: @acis

Facebook: https://www.facebook.com/acisonline