ปัญญาประดิษฐ์ (AI) กำลังปฏิวัติอุตสาหกรรมต่างๆ ทั่วโลก รวมถึงการรักษาความปลอดภัยทางไซเบอร์ แต่ในขณะที่ AI มีประสิทธิภาพในการป้องกันภัยคุกคามทางไซเบอร์รูปแบบต่างๆ Shadow AI ก็ได้กลายมาเป็นภัยคุกคามทางไซเบอร์รูปแบบใหม่ที่ต้องจับตามองอย่างใกล้ชิด Shadow AI คืออะไร Shadow AI คือการใช้ AI แบบลับๆ เพื่อสร้างและเปิดใช้งานการโจมตีทางไซเบอร์ที่ตรวจจับได้ยาก Shadow AI ใช้เทคนิคต่างๆ เพื่อหลีกเลี่ยงการตรวจจับ เช่น การสุ่มการโจมตี การใช้บอทเน็ต และการใช้เทคนิคการพรางตัว วิธีที่ Shadow […]

ใกล้จะหมด Q1 ของปี 2024 จากบทความหลาย ๆ อันใน ACIS Pages จะพูดถึงเทรนด์การเปลี่ยนแปลงด้าน Cybersecurity . การเปลี่ยนแปลงที่เราทำงาน Cybersecurity ต้องเตรียมพร้อมรับมือ โดยสรุปมีดังนี้. 1. การที่ Generative AI เป็นผู้นำเทรนด์ที่ทำให้ทุกธุรกิจต้องปรับตัว และนำเอา AI เข้ามาพัฒนา ต่อยอดในหลาย ๆ ส่วน แต่อย่าลืมว่าผู้ไม่ประสงค์ดีก็นำเอาเรื่องนี้มาใช้ประโยชน์เช่นกัน ดังนั้นแต่ละองค์กรต้องมีการควบคุม AI […]

ปัจจุบันคงไม่มีใครไม่รู้จัก AI หรือ LLM แน่นอน เพราะไม่ว่าจะไปบรรยายที่ไหนก็จะมีคนมาพูดคุยแลกเปลี่ยนความคิดเห็นเรื่องนี้โดยตลอด ซึ่งเมื่อมีเทคโนโลยีใหม่เข้ามาก็จะมีในส่วนที่ต้องระมัดระวังมากขึ้นเช่นกันOWASP หรือ Open Worldwide Application Security Project ซึ่งเป็นแหล่งข้อมูลด้านความมั่นคงปลอดภัยที่น่าเชื่อถือระดับโลก จึงได้เผยแพร่รายงาน 10 ช่องโหว่หลักของระบบ Generative AI และ LLM 1. 𝗣𝗿𝗼𝗺𝗽𝘁 𝗜𝗻𝗷𝗲𝗰𝘁𝗶𝗼𝗻 การที่มีการใช้คำสั่งที่ทำให้ระบบ Generative AI ทำงานผิดปกติ ไม่ได้เป็นไปตามที่คาดหวัง. 2. […]

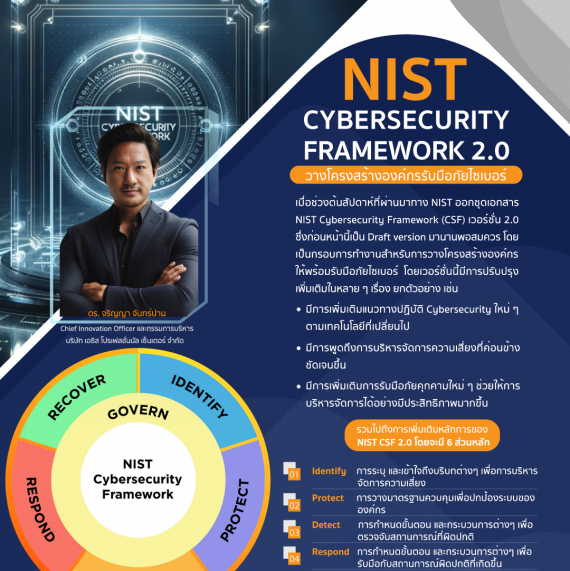

เมื่อช่วงต้นสัปดาห์ที่ผ่านมาทาง NIST ออกชุดเอกสาร NIST Cybersecurity Framework (CSF) เวอร์ชั่น 2.0 ซึ่งก่อนหน้านี้เป็น Draft version มานานพอสมควร โดยเป็นกรอบการทำงานสำหรับการวางโครงสร้างองค์กรให้พร้อมรับมือภัยไซเบอร์ โดยเวอร์ชั่นนี้มีการปรับปรุง เพิ่มเติมในหลาย ๆ เรื่อง ยกตัวอย่าง เช่น. มีการเพิ่มเติมแนวทางปฏิบัติ Cybersecurity ใหม่ ๆ ตามเทคโนโลยีที่เปลี่ยนไปมีการพูดถึงการบริหารจัดการความเสี่ยงที่ค่อนข้างชัดเจนขึ้น มีการเพิ่มเติมการรับมือภัยคุกคามใหม่ ๆ ช่วยให้การบริหารจัดการได้อย่างมีประสิทธิภาพมากขึ้น. รวมไปถึงการเพิ่มเติมหลักการของ NIST […]

Google Search เป็นเครื่องมือค้นหาที่ได้รับใความนิยมสูงสุดในโลก เป็นช่องทางหลักที่ผู้ใช้ค้นหาข้อมูลต่างๆ รวมถึงซอฟต์แวร์ แต่การค้นหาซอฟต์แวร์บน Google อาจมีความเสี่ยงขึ้นเรื่อยๆ เนื่องจากภัยคุกคามทางไซเบอร์ที่เพิ่มขึ้น. ภัยคุกคามทางไซเบอร์ที่เกี่ยวข้องกับการค้นหาซอฟต์แวร์บน Google ได้แก่. ซอฟต์แวร์ปลอม: ผู้โจมตีอาจสร้างเว็บไซต์ปลอมที่เลียนแบบเว็บไซต์ของผู้จำหน่ายซอฟต์แวร์อย่างเป็นทางการ เมื่อผู้ใช้ค้นหาซอฟต์แวร์บน Google และคลิกลิงก์ไปยังเว็บไซต์ปลอมเหล่านี้ พวกเขาอาจดาวน์โหลดซอฟต์แวร์ปลอมซึ่งอาจมีมัลแวร์หรือไวรัสแฝงอยู่. ผลการค้นหาที่เป็นอันตราย: ผู้โจมตีอาจใช้เทคนิคการทำ SEO (Search Engine Optimization) เพื่อให้เว็บไซต์ปลอมหรือเว็บไซต์ที่เป็นอันตรายปรากฏอยู่ในผลการค้นหาอันดับต้นๆ เมื่อผู้ใช้ค้นหาซอฟต์แวร์บน Google พวกเขาอาจคลิกลิงก์ไปยังเว็บไซต์เหล่านี้และตกเป็นเหยื่อของการโจมตีทางไซเบอร์. การโจมตีแบบ Phishing: […]

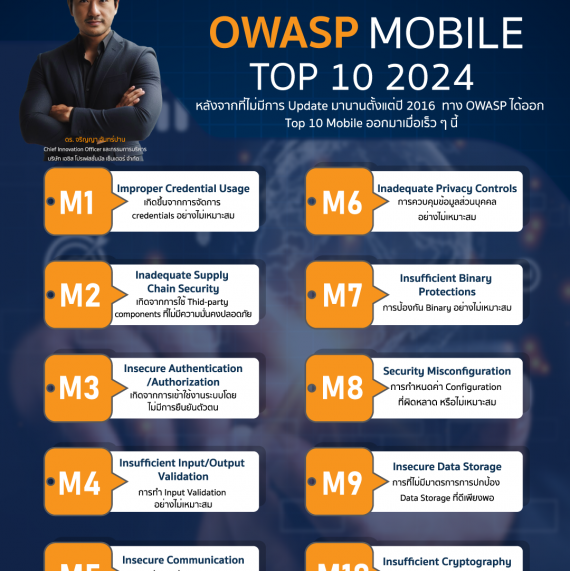

หลังจากที่ไม่มีการ Update มานานตั้งแต่ปี 2016 ทาง OWASP ได้ออก Top 10 Mobile ออกมาเมื่อเร็ว ๆ นี้ 𝗠𝟭: 𝗜𝗺𝗽𝗿𝗼𝗽𝗲𝗿 𝗖𝗿𝗲𝗱𝗲𝗻𝘁𝗶𝗮𝗹 𝗨𝘀𝗮𝗴𝗲เกิดขึ้นจากการจัดการ credentials อย่างไม่เหมาะสม เช่น• การทำ Hardcoded Credentials• การทำ Insecure Credential Transmission ที่มีการส่ง credentials โดยที่ไม่มีการเข้ารหัส […]

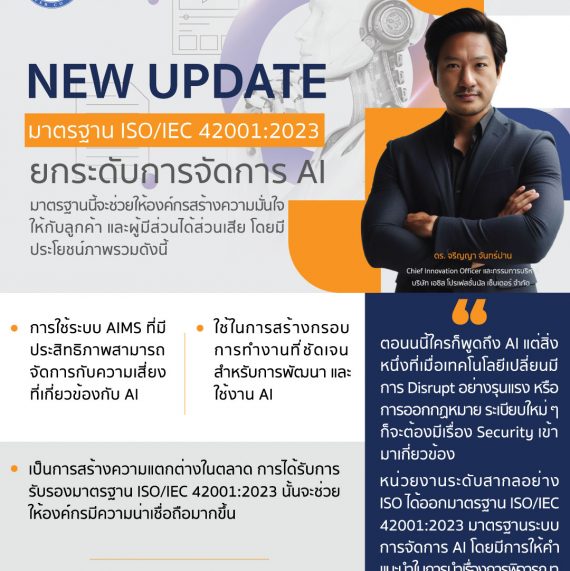

ตอนนนี้ใครก็พูดถึง AI แต่สิ่งหนึ่งที่เมื่อเทคโนโลยีเปลี่ยน มีการ Disrupt อย่างรุนแรง หรือ การออกฏหมาย/ระเบียบใหม่ ๆ ก็จะต้องมีเรื่อง Security เข้ามาเกี่ยวข้องอย่างแน่นอน. จึงเป็นที่มาที่หน่วยงานระดับสากลอย่าง ISO ได้ออกมาตรฐาน ISO/IEC 42001:2023 มาตรฐานระบบการจัดการ AI โดยมีการให้คำแนะนำในการนำเรื่องการพิจารณาทางจริยธรรม ความโปร่งใส และการเรียนรู้ต่อเนื่อง . มาตรฐานนี้กำหนดให้มีข้อกำหนดสำหรับการจัดตั้ง การดำเนินการ การบำรุงรักษา และการปรับปรุงระบบการจัดการปัญญาประดิษฐ์ (AIMS) ภายในองค์กร มาตรฐานนี้ถูกออกแบบมาสำหรับหน่วยงานที่ให้บริการ […]

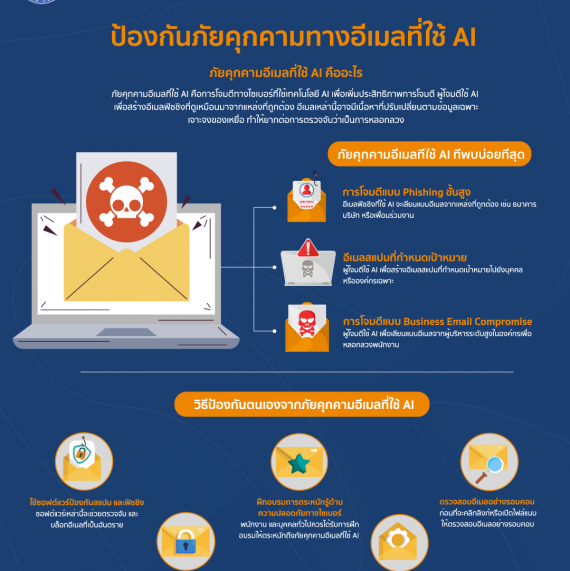

เทคโนโลยีปัญญาประดิษฐ์ (AI) กำลังปฏิวัติทุกอุตสาหกรรม รวมถึงการรักษาความปลอดภัยทางไซเบอร์ ด้วยความสามารถอันทรงพลังของ AI ผู้โจมตีจึงใช้วิธีการที่ซับซ้อนยิ่งขึ้นเพื่อหลีกเลี่ยงการตรวจจับ และประสบความสำเร็จในการโจมตี ในปี 2024 คาดว่าภัยคุกคามอีเมลที่ใช้ AI จะเพิ่มขึ้นอย่างมาก ดังนั้นจึงจำเป็นอย่างยิ่งที่องค์กร และบุคคลทั่วไปต้องเตรียมความพร้อมในการรับมือ. ภัยคุกคามอีเมลที่ใช้ AI คืออะไร.ภัยคุกคามอีเมลที่ใช้ AI คือการโจมตีทางไซเบอร์ที่ใช้เทคโนโลยี AI เพื่อเพิ่มประสิทธิภาพการโจมตี ผู้โจมตีใช้ AI เพื่อสร้างอีเมลฟิชชิงที่ดูเหมือนมาจากแหล่งที่ถูกต้อง อีเมลเหล่านี้อาจมีเนื้อหาที่ปรับเปลี่ยนตามข้อมูลเฉพาะเจาะจงของเหยื่อ ทำให้ยากต่อการตรวจจับว่าเป็นการหลอกลวง.นอกจากนี้ AI ยังสามารถใช้เพื่อวิเคราะห์รูปแบบการสื่อสารทางอีเมลของบุคคลหรือองค์กร เพื่อสร้างอีเมลที่กำหนดเป้าหมายอย่างแม่นยำมากขึ้น […]

ในยุคที่เทคโนโลยีมีบทบาทสำคัญในระบบการศึกษา โรงเรียนกำลังเผชิญกับภัยคุกคามทางไซเบอร์ที่เพิ่มขึ้นอย่างมาก ปี 2024 คาดว่าจะเป็นปีที่วิกฤตนี้ทวีความรุนแรงมากขึ้น บทความนี้จะเจาะลึกถึงภัยคุกคามทางไซเบอร์ที่โรงเรียนอาจเผชิญในปี 2024 และแนะนำวิธีรับมือเพื่อปกป้องข้อมูลและความปลอดภัยของนักเรียน. ภัยคุกคามทางไซเบอร์ที่พบบ่อยที่สุดในโรงเรียน. – การโจมตีแบบ Phishing: ผู้โจมตีส่งอีเมลหรือข้อความปลอมเพื่อหลอกล่อนักเรียนและเจ้าหน้าที่ให้เปิดเผยข้อมูลส่วนบุคคล เช่น รหัสผ่าน.– มัลแวร์:- ซอฟต์แวร์ที่เป็นอันตรายซึ่งติดตั้งโดยไม่รู้ตัว ซึ่งอาจขโมยข้อมูล ทำลายไฟล์ หรือแม้แต่ควบคุมคอมพิวเตอร์.– การโจมตีแบบ Ransomware: มัลแวร์ที่เข้ารหัสไฟล์ในคอมพิวเตอร์และเรียกค่าไถ่เพื่อแลกกับการถอดรหัสไฟล์.– การโจมตีแบบ DDoS: ผู้โจมตีส่งคำขอจำนวนมากไปยังเว็บไซต์หรือเครือข่าย ทำให้เว็บไซต์หรือเครือข่ายดังกล่าวล่ม.– การขโมยข้อมูลส่วนบุคคล: ผู้โจมตีอาจเข้าถึงฐานข้อมูลของโรงเรียนและขโมยข้อมูลส่วนบุคคลของนักเรียน เช่น […]

อาชีพในด้าน Cybersecurity กำลังเป็นที่ต้องการอย่างมากในปี 2024 เนื่องจากภัยคุกคามทางไซเบอร์มีการเพิ่มขึ้นอย่างรวดเร็ว บทความนี้จะแนะนำอาชีพในด้าน Cybersecurity ที่กำลังเป็นที่ต้องการ และแนวทางในการประกอบอาชีพเหล่านี้ผู้ที่สนใจสามารถนำไปศึกษาได้เลยครับ. อาชีพในด้าน Cybersecurity ที่กำลังเป็นที่ต้องการในปี 2024 ได้แก่. 1. นักวิเคราะห์ความปลอดภัยทางไซเบอร์: นักวิเคราะห์ความปลอดภัยทางไซเบอร์มีหน้าที่วิเคราะห์ภัยคุกคามทางไซเบอร์และพัฒนากลยุทธ์เพื่อป้องกันภัยคุกคามเหล่านั้น คุณสมบัติ ต้องเป็นผู้ที่มีความรู้ด้านการรักษาความปลอดภัยทางไซเบอร์ และความสามารถในการวิเคราะห์ข้อมูล. 2. ผู้ตรวจสอบการบุกรุกทางไซเบอร์: ผู้ตรวจสอบการบุกรุกทางไซเบอร์มีหน้าที่ตรวจสอบและตอบสนองต่อการโจมตีทางไซเบอร์ คุณสมบัติต้องเป็นผู้ที่มีความรู้ด้านการรักษาความปลอดภัยทางไซเบอร์และความสามารถในการวิเคราะห์ข้อมูล. 3. ผู้เชี่ยวชาญด้านการรักษาความปลอดภัยทางไซเบอร์: ผู้เชี่ยวชาญด้านการรักษาความปลอดภัยทางไซเบอร์มีหน้าที่วางแผนและดำเนินการระบบรักษาความปลอดภัยทางไซเบอร์ คุณสมบัติต้องเป็นผู้ที่มีความรู้ด้านการรักษาความปลอดภัยทางไซเบอร์ และต้องมีประสบการณ์ในการทำงานด้านนี้อย่างน้อยสามปี. 4. […]